Mil 400 usuarios de dos decenas de países fueron espiados con el software Pagasus entre abril y mayo de 2019. Personas en México fueron afectadas por el código malicioso, por eso Artículo 19, R3D y SocialTic piden que la administración de Andrés Manuel López Obrador transparente si ha adquirido este software o si tiene información de que alguien más en el país lo está empleando para espiar a periodistas, activistas y defensores de derechos humanos.

Ciudad de México, 29 de octubre (SinEmbargo).- Whatsapp reveló que NSO Group, la empresa israelí que vendió el software de espionaje Pagasus al Gobierno del ex Presidente Enrique Peña Nieto, continuó implementando este código malicioso a través de Whatsapp. La plataforma de mensajería informó que tras una investigación realizada en conjunto con Citizen Lab encontró una forma más sofisticada de malware que la versión de software Pagasus que NSO Group vendió el Gobierno mexicano en 2017. Esta nueva forma ataque afectó a mil 400 usuarios de 20 países, entre ellos México, quienes fueron espiados entre abril y mayo de 2019.

"Entre el 29 de abril y el 10 de mayo del 2019 NSO Group infectó aproximadamente a mil 400 personas a través de Whatsapp y justamente se menciona que esos usuarios, o una parte importante de esos usuarios, son abogados, personas defensores de derechos humanos, periodistas, activistas, diplomáticos y agentes gubernamentales de alto nivel. Los usuarios atacados tienen numeros de Whatsapp que tienen un código de país, solo se mencionaron algunos, entre ellos Emiratos Árabes Unidos y México," aseguró Luis Fernando García, director de R3D.

En una rueda de prensa las organizaciones Artículo 19, R3D y SocialTic indicaron que debido a los antecedentes de espionaje que tuvieron lugar en México durante el 2017 y a que la empresa de inteligencia israelí sólo vende a gobiernos, existen indicios que apuntan a que las prácticas de espionaje continúan generándose desde el Gobierno federal, por lo que señalaron que es necesario que la Administración encabezada por el Presidente Andrés Manuel López Obrador transparente si ha adquirido este software o si tiene información de que alguien más en el país lo está empleando para espiar a periodistas, activistas y defensores de derechos humanos como ocurrió durante el sexenio pasado.

"La Fiscalía (General de la República) tendría que aclarar si son ellos los que están instalando Pegasus; el Gobierno federal tendría que aclararlo; o en su caso, los gobiernos locales, o turnar una investigación independiente y exhaustiva", señaló Luis Fernando García.

A través de un posicionamiento publicado en Whashington Post, Whatsapp informó que iniciará acciones legales contra la empresa NSO Group por vulnerar la seguridad de sus usuarios. La plataforma de mensajería indicó que ha enviado a los afectados una notificación. Hasta el momento no ha señalado nombres de los afectados en México pero sí confirmó que el país está dentro de la lista de afectados.

El código malicioso obtuvo acceso a archivos, mensajes de texto, llamadas de voz y datos almacenados. Así como la geolocalización en tiempo real del equipo telefónico y pudo activar de manera remota el mocrófono y la cámara de los dispositivos. Sin embargo, Whatsapp indicó que a partir del 13 de mayo implementó un parche de seguridad con el que los usuarios que cuentan con la versión actualizada quedaran protegidos.

De acuerdo con Luis Fernando García, el nuevo código malicioso con el que operó NSO Group desde Whastapp, es más sofisticado y difícil de detectar que la versión del 2017 ya que no necista enviar enlaces engañosos, llamados fishing, sino que basta con que el usuario conteste una falsa llamada de Whastapp para que su teléfono que infectado y esta nueva versión puede borrar la evidencia o rastro en el dispositivo.

"Este método de ataque es particularmente problemático porque no depende de que la víctima le de clic a nada. Te hacen una llamada de Whatsapp a las tres de la mañana, tu tienes que contastarla e inmediatamente se infecta el dispositivo con Pegasus; se utiliza ese poder para borrar la evidencia de esa llamada. Los riesgos son todavía mayores que el método que previamente habíamos identificado," aseguró García.

En mayo de este año, Wahtsapp reveló que detectó y bloqueó un nuevo tipo de ciberataque que afectaba a las videollamadas. De acuerdo con Washigton Post, tras meses de investigación la empresa de mensajería detectó que la responsable de estas ataques fue la compañía NSO group, mismos que afectaron a 100 defensores de derechos humanos, periodistas y otros actores políticos, entre ellos algunos de nacionalidad mexicana.

En junio del 2017, la organización Citizen Lab dio a conocer que el Gobierno de México, entonces bajo el mandato de Enrique Peña Nieto, adquirió a la empresa israelí, NSO Group el software de espionaje Pegasus, a menudo adquirido por gobiernos de todo el mundo para combatir el terrorismo. El software infecta teléfonos celulares y equipos de cómputo mediante malwares que permiten su intervención.

De acuerdo con la investigación realizada por el laboratorio interdisciplinario con sede en Toronto, Canadá, la Agencia de Investigación Criminal (AIC), entonces dirigida por Tomás Zerón Lucio, empleó este software para espiar a abogados e investigadores internacionales del caso Ayotzinapa, periodistas y activistas que resultaban incómodos para la pasada Administración federal, así como a familiares de estos.

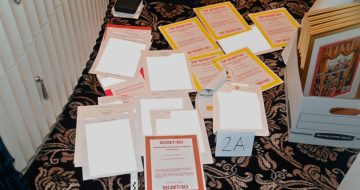

El gasto invertido por el Gobierno mexicano entre el 2011 y 2017 en la compra de Pegasus y otros programas de espionaje alcanzó la suma de 80 millones de dólares de acuerdo con el New York Times. Tras descubrirse el uso de esta tecnología para espiar a defensores de derechos humanos, activistas y periodistas, Fiscalía Especializada para la Atención de Delitos Cometidos contra la Libertad de Expresión (FEADLE) inició la carpeta de investigación con folio FED/SDHPDSC/UNAI-CDMX/0000430/2017. Zerón Lucio ha sido requerido para comparecer como testigo por la compra del Malware ante la Fiscalía General de la República (FGR). El ex funcionario ha intentado evadir este procedimiento a través de un amparo que la fue negado por un juez de distrito.

El software Pegasus ha sido cuestionado por organizaciones internacionales y especialistas en ciberseguridad debido a que la empresa no transparente en su totalidad las condiciones en que oferta el producto y los alcances reales del software.

La empresa de ciberseguridad Kaspersky analizó la versión de Pegasus del 2017. En su reporte indicó que el sofware era capaz incluso de intervenir conversaciones en texto y audio encriptadas además de que: “instala los módulos necesarios para leer los mensajes y correos del usuario, escucha llamadas, hace capturas de pantalla, registra claves que se introducen, accede al historial del navegador, contactos, etc. Básicamente, puede espiar cualquier aspecto de la vida de la víctima”.