Jesús Robles Maloof

16/03/2017 - 10:57 am

Vigilancia contra democracia

Una vez nos acostumbremos a ceder nuestros derechos, pronto no tendremos derecho alguno. Los gobiernos justifican la vigilancia estatal, sea en forma de intervención de las comunicaciones o de espionaje, en beneficio de toda la sociedad. De forma creciente sabemos que esto es falso. Dos ejemplos recientes confirman el uso autoritario de la vigilancia contra […]

Una vez nos acostumbremos a ceder nuestros derechos, pronto no tendremos derecho alguno.

Los gobiernos justifican la vigilancia estatal, sea en forma de intervención de las comunicaciones o de espionaje, en beneficio de toda la sociedad. De forma creciente sabemos que esto es falso.

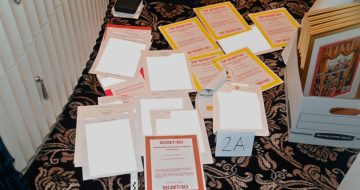

Dos ejemplos recientes confirman el uso autoritario de la vigilancia contra la ciudadanía. La información de millones de personas se mantuvo vulnerable de forma deliberada, como la filtración de documentos de la CIA publicada en Wikileaks lo prueba y en México, mientras la organización cívica El Poder del Consumidor impulsaba una reforma en materia de salud sufrió un ataque a sus comunicaciones mediante el uso de tecnología que solo se vende a gobiernos exclusivamente para combatir el crimen organizado.

Este uso distópico de la vigilancia estatal es criminal y es contrario a la democracia la que puede definirse como la incertidumbre en el cambio de los poderes públicos. La incertidumbre como elemento renovador reconoce en el sufragio el origen de todo poder público. Por el contrario la vigilancia estatal es la tendencia de los gobiernos al control social mediante el acceso, la recolección y la concentración de toda la información de las personas que les sea posible.

En la democracia el control se ejerce por todas la personas de forma, horizontal, abierta, auditable y en beneficio de todas y todos. Se suma a ello que un diseño constitucional busca la separación de poderes para evitar la concentración y que otorga herramientas adicionales como el acceso a la información y procesos de rendición de cuentas. Por el contrario, la vigilancia estatal la realizan unos pocos de forma, vertical, secreta, concentrada en un solo poder, no auditable y en beneficio de quienes gobiernan.

La vigilancia estatal es considerada potencialmente peligrosa y por ello solo como excepción, las normas constitucionales la permiten para casos en los que es necesario investigar y detener ofensas a la sociedad como son los delitos. Nuestro artículo 16 constitucional (que viene desde la Constitución de 1857) establece en su primer párrafo (sin modificación desde 1917) que: “Nadie puede ser molestado en su persona, familia, domicilio, papeles o posesiones, sino en virtud de mandamiento escrito de la autoridad competente, que funde y motive la causa legal del procedimiento”.

El mismo artículo establece la inviolabilidad de las comunicaciones privadas estableciendo reglas, controles y procedimientos para limitar a la autoridad que realiza la intervención, estableciendo la supervisión judicial como garantía adicional.

La forma y prioridad en que el derecho a la privacidad del domicilio y las comunicaciones está plasmado en la Constitución tiene una explicación histórica en la preocupación de los constituyentes de Querétaro en erigir barreras a los abusos del poder político que ellos enfrentaron durante el porfirismo. Sin embargo la vigilancia y su componente de control son persistentes y buscan de forma permanente dar vuelta a las barreras que los derechos constituyen.

Desde Jeremy Bentham y su Panóptico sabemos que los gobiernos aspiran a la vigilancia persistente u omnipresente. Nadie como George Orwell nos recordó la relación de la información y la vigilancia con su obra 1984, publicada en 1949 es actualmente un bestseller mundial porque en nuestros tiempos se concretan dos factores que por primera vez permiten que la vigilancia estatal se establezca.

El primer factor es el lugar que los dispositivos tecnológicos de información y comunicación ocupan en nuestras vidas cotidianas y el segundo es la transición en la justificación legal y política de la vigilancia originalmente considerada como peligrosa a indispensable para la seguridad nacional.

La relación cotidiana y creciente de las personas con los dispositivos tecnológicos genera información personal e interpersonal de momento a momento. Esta intensiva relación con teléfonos, tabletas, computadoras, televisiones y sus conexiones con miles y millones de dispositivos y personas, generan información sobre nuestras ubicaciones, actividades, gustos, opiniones, aficiones, compras e incluso sentimientos.

El segundo factor es que la justificación legal y política de la vigilancia estatal para fines de seguridad nacional ha pasado de ser una excepción a convertirse en la regla. En 2009 el Congreso reformó el párrafo segundo del artículo 14 constitucional que reconoce el derecho a la protección de los datos personales, pero consigna que la ley “establecerá los supuestos de excepción a los principios que rijan el tratamiento de datos, por razones de seguridad nacional, disposiciones de orden público…”.

Establecer un derecho y enviar a una ley secundaria las excepciones es una forma sabida del autoritarismo legislativo para permitir que mayorías simples legislativas hagan listas de excepciones que por su número, vaguedad y discrecionalidad de facultades dadas a las autoridades, en los hechos, nulifiquen los derechos.

En la pasada década han sido creadas y/o reformadas normas que permiten a autoridades intervenir las comunicaciones privadas justificadas en la seguridad nacional. Al hacerlo escapan en la mayoría de las ocasiones al control judicial, a la transparencia y a la rendición de cuentas. Desde la Ley Federal contra la Delincuencia Organizada, la Ley de Seguridad Nacional, la Ley General del Sistema Nacional de Seguridad Pública, la Ley Federal de Telecomunicaciones, el Código Nacional de Procedimientos Penales y por lo menos 10 disposiciones federales más, establecen excepciones a la inviolabilidad de la comunicaciones privadas, generando un amplio marco para la vigilancia

Las más recientes y peligrosas piezas legislativas de esta tendencia autoritaria son las iniciativas de Ley de Seguridad Nacional actualmente en el Congreso. Aquí la vigilancia se suma a la militarización de la seguridad como tendencias autoritarias. En cuanto a la vigilancia, al dotar de facultades de policía a los militares el potencial de abuso es exponencial.

La iniciativa de César Camacho Quiróz del PRI pretende facultar a las fuerzas armadas para realizar tareas de inteligencia de forma tan amplia que: “al realizar tareas de inteligencia, las autoridades facultadas por esta Ley podrán hacer uso de cualquier método de recolección de información” y obliga “a las autoridades federales y los órganos autónomos deberán proporcionar la información que les requieran las autoridades que intervengan en los términos de la presente Ley”.

Es decir si las leyes establecerán excepciones a la protección de la privacidad y a los datos personales y esta ley faculta a los militares para hacer uso de cualquier método de recolección de información ¿Que parte de la palabra “CUALQUIER” puede seguir considerándose como una excepción?. Escandaloso es el hecho que incluso los militares puedan exigir a órganos autónomos, como las comisiones de derechos humanos, información de los ciudadanos como por ejemplo las direcciones de quienes pongan quejas contra el Ejército. ¿Qué parte de la palabra AUTÓNOMO, puede seguirse considerando de esa manera bajo esta iniciativa

El Gobierno de Peña Nieto dice que esta ley es necesaria para mejorar nuestra seguridad. En este espacio he argumentado que no existe evidencia del beneficio que la vigilancia de las comunicaciones tiene en materia de seguridad entonces ¿Para qué fines se usan las tecnologías de vigilancia en México? Para el control social, en resumen.

En México las excepciones de los derechos superan a las garantías para su ejercicio. Nuestros derechos han pasado a ocupar el lugar de las excepciones. Paso a paso nos han convencido que debemos ceder para una mejora que nunca llega. Yo creo que una vez nos acostumbremos a ceder nuestros derechos, pronto no tendremos derecho alguno.

Detengamos la vigilancia estatal, detengamos la militarización: http://sinmilitarizacion.mx/

más leídas

más leídas

entrevistas

entrevistas

destacadas

destacadas

sofá

sofá