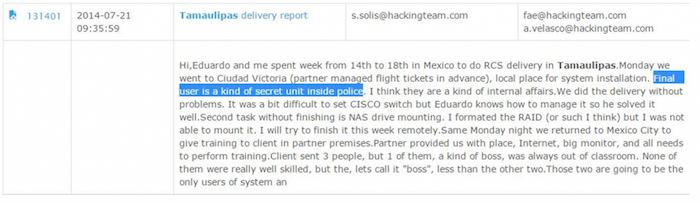

Ciudad de México, 9 de septiembre (SinEmbargo/Breitbart).– Correos publicados en wikileaks revelan que el gobierno de Tamaulipas adquirió software de la empresa Haking Team en el 2014, año clave en la estrategia de seguridad del estado.

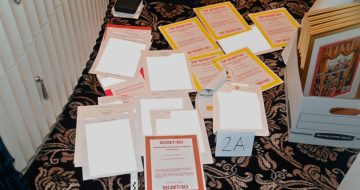

Los 316 correos de Hacking Team sobre Tamaulipas están disponibles en línea, la información revela las negociaciones para adquirir el software, costo y la capacitación a personal de gobierno del estado.

Hacking Team es uno de uno de los diez contratistas de ciberdefensa más importantes de Europa. El pasado 5 de julio fue víctima de sus propias prácticas y desde ese día han sido exhibidos 400 gigas de información en la que aparecen sus contratos con diferentes gobiernos, como el de México.

“Son más de 400 gigabytes de información, por lo que se va tomar un tiempo acceder a toda y poder analizarla, así como las implicaciones que tiene. Sin embargo, de lo que ya hemos logrado acceder y conocer, que es relevante, pues es precisamente la lista de clientes de Hacking Team, que en México es bastante amplia”, dijo Luis Fernando García, director de Red en Defensa de los Derechos Digitales (R3D) a SinEmbargo. “Es el país que tiene más clientes y que incluye tanto a autoridades federales como estatales.”

La empresa ofrece entre sus productos un programa capaz de infiltrar terminales móviles de forma anónima y extraer todos sus datos. Las fechas de las negociaciones y compra coinciden con el proyecto lanzado en Mayo del 2014 cuando el gobierno de Tamaulipas en conjunto con el gobierno Federal implementó una nueva fase en la estrategia de seguridad.

Información obtenida en los correos filtrados indica que el usuario final es una especie de unidad secreta dentro de la policía, el software adquirido tuvo un costo de 323 mil dólares.

¿DEFENSA PREVENTIVA Y OFENSIVA?

La corporación de seguridad del estado denominada “Fuerza Tamaulipas” ha venido asestando importantes golpes a los grupos de delincuencia organizada en el estado, labores de inteligencia apoyadas en el uso y monitoreo de redes sociales les provee información sobre las estructuras del crimen.

Algunos activistas en internet que usan las plataformas sociales para reportar situaciones de riesgo, actos de corrupción por parte de las fuerzas armadas y gobierno, han estado sufriendo el acoso de actores “no oficiales” estos perfiles anónimos operan amedrentando y revelando información personal que pone en riesgo la seguridad personal de “los agitadores”.

El probable uso ilegal de este software para contrarrestar la protesta social obstaculiza las labores ciudadanas para la prevención de riesgos, en un estado donde el combate de las instituciones de gobierno a grupos del crimen es frontal, pero las batallas se dan en espacios urbanos y públicos que ponen en riesgo a la población civil.

Una fuente oficial consultada indico que el software adquirido se usa en labores de monitoreo, para prevenir infiltraciones a las tareas de seguridad y administración de gobierno. La información publicada por wikileaks no sería posible obtenerla por medio de canales oficiales, el hackeo a la empresa italiana revelo que varios gobiernos de estados en México están haciendo uso de software de espionaje.

EL CISEN Y OTROS CONTRATOS

La Red en Defensa de los Derechos Digitales difundió el pasado 7 de julio la factura de un contrato suscrito el pasado 24 de abril del 2015 por el Centro de Investigación y Seguridad Nacional (Cisen) y la empresa italiana Hacking Team. Un día antes, Miguel Ángel Osorio Chong, Secretario de Gobernación, confirmó que el gobierno de México compró software a la empresa italiana, pero negó que esto ocurriera en la administración de Enrique Peña Nieto.

No obstante, en la documentación hecha publica se asegura que el Centro de Investigación y Seguridad Nacional es la única agencia federal que aún tiene activo su servicio. Aunado a ello está la factura que difundió la Red en Defensa de los Derechos Digitales la cual da cuenta del Contrato No. CISEN/020/15 por un monto de 205 mil euros.

La compañía ofrece servicios de seguridad que utilizan malware y vulnerabilidades para obtener acceso a las redes de destino. En el caso de México, se identificaron hasta 14 contratos individuales con la compañía, por parte del gobierno federal y los gobiernos estatales, algunos de ellos sin facultades legales para la intervención de comunicaciones privadas.

En México, en concreto, los clientes con datos filtrados que aparecieron en la lista son:

Mexico Police – ExpiredDurango State Government 11/30/2015 ActiveQueretaro State Government 3/31/2014 ExpiredPuebla State Government 7/31/2014 ExpiredMexico Police – ExpiredMexico Navy – ExpiredArmy Mexico 3/31/2015 Not ActivePolicia Federal – ExpiredProcuradoria General De Justicia 12/31/2014 ActiveCampeche State Governement 6/30/2014 ExpiredSeg. National de Gobernacion (CISEN) 12/31/2014 ActiveTaumalipasState Government 7/20/2015 ActiveYucatan State Government 11/30/2015 Active

Mexico Police – Expired

Durango State Government 11/30/2015 Active

Queretaro State Government 3/31/2014 Expired

Puebla State Government 7/31/2014 Expired

Mexico Police – Expired

Mexico Navy – Expired

Army Mexico 3/31/2015 Not Active

Policia Federal – Expired

Procuradoria General De Justicia 12/31/2014 Active

Campeche State Governement 6/30/2014 Expired

Seg. National de Gobernacion (CISEN) 12/31/2014 Active

TaumalipasState Government 7/20/2015 Active

Yucatan State Government 11/30/2015 Active